《你安全吗》中的网络安全知识EP01-EP31(完结)

EP01 1:49-2:22

犯罪分子利用充电宝内置恶意软件,窃取手机信息,这个是有真实案件的,网上可以搜到

秦淮手机收到文件被非法拷贝(这个警告应该在手机插上充电宝的时候,文件被拷贝过程中出现,这里警告的出现时间是充电宝被拿走拷贝文件的时候才出现,有点不合理。也有另外一种可能,秦淮用了同样的手段进行反向钓鱼)

文件防拷贝在很多单位都有真实应用的。

2:51

专业名词:CISP认证

国家注册信息安全专业人员(Certified Information Security Professional,简称“CISP”),由中国信息安全测评中心统一授权组织。

4:07-4:41

秦淮利用对方微信获取信息。这个在网络安全里面叫"社会工程学",剧里用了"零距离物理攻击"

中间有一段,利用百度云备份和滴滴行程分享,获取信息,其他的手段还可以有查看携程等酒店记录,12306购票记录等。

12:51 网络钓鱼

周游领结上的纽扣是一个针孔摄像头。

23:34

秦淮将周游的针孔摄像头连接到电脑,打开后发现摄像头的存储卡开启了Bitlocker加密

30:51

Bitlocker暴力破解(如果没有恢复密钥,这个破解很难,当然如果有密码字典,且位数不长,还是可以的。) BitLocker是内置于Windows Vista及之后操作系统的磁盘加密功能,通过加密整个磁盘分区来保护用户数据。它默认在密码块链接或XTS模式下使用128位或256位密钥的AES加密算法。如果采用暴力破解的方式破解128位 ASE 算法大概需要尝试 2的126.1次方(2^126.1)次才能破解;256位 AES 算法大概需要尝试 2的254.4次方(2^254.4)次才能破解。假设AES的运算效率为2.564410^19 ≈ 264.4753次/秒,则进行2127次AES运算所需要的时间为: ≈ 210,400,000,000 年210,400,000,000 年又是多久呢?通俗地说就是2104亿年。

EP02

6:10

周游翻垃圾桶收集秦淮的信息(这个也属于社会工程)

10:43

周游黑老师电脑,这里用了一个Hacker Typer网站的FakeUI

32:01

这里右侧屏幕应该是一个htop命令运行的画面(htop是一个Linux上的进程查看和管理工具)

EP04

4:20

周游发现秦淮公司的招财猫被内置的WiFi探针盒子

WIFI探针盒子是基于WIFI探测技术来获取已开启WIFI接收功能的智能手机MAC地址信息的一种硬件。WiFi探针盒子可以获取一定范围内的手机MAC地址,只要你的手机开启了WiFi功能就可以获取!获取到的MAC地址转换成IMEI号,再转换成手机号。简单来说就是一个流氓WiFi接入点,你连上后还可以获取你其他信息,或者植入恶意软件。

315晚会曾经曝光过:

5:02

这里应该是进了wifi探针管理后台(但追踪手机应该不属于wifi探针盒子的功能范围以内)

20:06

EP04:

5:13

酒馆老板遭网赌诈骗

5:53-7:00

秦淮分析网赌APP的时候,屏幕是一堆 Linux 命令记录(有点敷衍了)

分析结果找到一个ip地址

10:38

陈默和秦淮的攻防比赛,这个在网络安全中叫CTF比赛,不过这个图应该是攻防对抗赛类型(AWD)。

12:17

陈默翻垃圾箱找犯罪集团的信息

14:49

陈默对捡到的犯罪分子丢弃的SIM进行分析,这个在网络安全中叫SIM卡取证,从SIM卡中可以提权IMSI; ICCID; 短信;通讯录; 通话记录等,但剧中没有展示这些过程,比较遗憾。

14:56

陈默电脑是Kali系统,打开了一个叫fluxion的软件。

Kali是网络安全人员常用的一个操作系统,内置了各种网络安全评估软件和工具。

Fluxion是用于Wifi钓鱼的软件。

17:12

这里有一个 xshell工具(用于SSH远程连接的工具)

17:20

这里的屏幕UI应该是一个dirsearch工具在扫描网站

dirsearch是一个基于python的命令行工具,功能是对网页中的目录和文件进行枚举。

19:30

陈默送外卖进入杀猪盘诈骗公司据点

从22:09可以看出,批量聊天

20:17

EP05

2:19

陈默破解机房指纹智能门锁,但是屏幕UI是Fluxion(这个有点不合理了,但智能门锁破解是有真实案例的,国内GeekPWN黑客大赛展示过多次)

7:28

陈默在机房,下载对方服务器数据,近源渗透(容易被打)

EP06(这集用了一些真实渗透画面)

12:06

虎云挑战赛,类似网络安全里面的CTF比赛

周游使用了sqlmap进行sql注入。sqlmap是一个自动化的SQL注入工具,其主要功能是扫描,发现并利用给定的URL进行SQL注入攻击。

15:43

屏幕右侧是metasploit渗透测试框架里面的辅 助 模 块 (Auxiliary,扫描器)的端口扫描,metasploit简称msf,MSF是渗透测试领域最流行的渗透测试框架。

17:18

秦淮上了之后,依然使用了和周游一样的sqlmap注入,参数都一样。不过屏幕显示是已经获取到数据库名了。(这里使用了一个真实的测试站点,testphp.vulnweb.com 进行sql注入,且注入成功了)

17:37

对 testphp.vulnweb.com 进行post sql注入,获取到了数据库表

EP07

20:12

RecoveRx:RecoveRx是一款简单实用的数据恢复工具,其不光可以恢复普通电脑磁盘丢失的数据,甚至还可以恢复U盘、SD卡等多种不同的数据储备设备的数据,同时还具备修复功能。(这里挺合理的,修复U盘数据)

25:05

这里剧里说是陈默对犯罪分子网站投放病毒,但这里的屏幕显示是 tcpdump 抓包

tcpdump 是一个Unix下一个功能强大的网络抓包工具,它允许用户拦截和显示发送或收到过网络连接到该计算机的TCP/IP和其他数据包,可用于大多数的类Unix系统:包括Linux、Solaris、BSD、Mac OS X、HP-UX和AIX 等等;在这些系统中,tcpdump 使用libpcap来捕获数据。

EP09

2:18

屏幕显示的是sqlmap源码

EP10

13:19

改号软件:一种犯罪分子用来伪造电话号码的软件。

13:35

他这里说的移动基站,指伪基站。“伪基站”是指未取得电信设备进网许可和无线电发射设备型号核准的非法无线电通信设备,,又称假基站、假基地台,是一种利用GSM单向认证缺陷的非法无线电通信设备,主要由主机和笔记本电脑组成,能够搜取以其为中心、一定半径范围内的GSM移动电话信息,并任意冒用他人手机号码强行向用户手机发送诈骗、推销等垃圾短信。

15:03

剧中是搜索基站信号的设备。 (实际应该是一个直播声卡改了一下造型,加了两根无线天线)

不过伪基站确实是可以被侦测与追踪的。央视曾报道过。(不过和剧中的方法不一样)

当然使用手持式无线电侦测设备也是可以的。

15:23

这里的屏幕背景是 nginx日志显示(与伪基站跟踪没啥关系)

18:00

移动基站(背包式伪基站)

EP11

4:42

阿里云盾?

6:11

nali是一个IP归属地查询工具

22:16

陈默安装了一个钓鱼wifi

25:35

腾讯云主机? 还是一台Cobalt Strike主机,还被hw2022封过的ip (有点东西~)

27:18

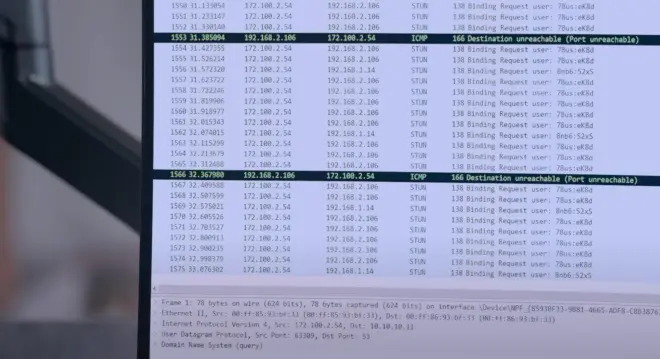

这里是wireshark网络抓包画面,抓取的是STUN协议,STUN协议是一个C/S架构的协议。P2P通信协议。

用UDP穿透NAT,是个轻量级的协议,是基于UDP的完整的穿透NAT的解决方案。它允许应用程序发现它们与公共互联网之间存在的NAT和防火墙及其他类型。它也可以让应用程序确定NAT分配给它们的公网IP地址和端口号。

28:23

dirsearch

dirsearch是一个基于python的命令行工具,用于暴力扫描页面结构,包括网页中的目录和文件。

EP12

24:36

这个日志分析系统看起来还像那么回事。

25:48

modsecurity源码

ModSecurity,又称Modsec,是一个开源、跨平台的Web应用程序防火墙。它可以通过检查Web服务接收到的数据,以及发送出去的数据来对网站进行安全防护。

25:51

RASP防护

英文为 Runtime application self-protection,它是一种新型保护技术,它将保护程序想疫苗一样注入到应用程序和应用程序融为一体,能实时检测和阻断攻击,使应用程序具备自我保护能力,当应用程序遇到特定漏洞和攻击时不需要人工干预就可以进行自动重新配置应对新的攻击。

这意味着,RASP 运行在程序执行期间,使程序能够自我监控和识别有害的输入和行为。

EP14

3:18

傲软数据恢复王:一款电脑硬盘数据恢复软件。(这里用来恢复被删的监控,合理)

EP16

20:03

Jmeter 一个测试软件 Apache JMeter是一个Apache项目,可用作负载测试工具,以分析和测量各种服务的性能,重点是Web应用程序。

22:33

社会工程学,收集信息。收集外卖单上的个人信息(地址、电话、个人口味偏好、生活规律、作息时间等)

23:20

陈默的分析:

30:20

家庭摄像头被入侵(EP17有交待,利用已知WIFI密码)

EP17

5:20 破解智能门锁(可以被破解,但剧里有点夸张了,有点秀了)

10:30

安装防御系统的画面是 yum install http -y 的安装界面 (安装apache服务软件)

10:54

一句话木马

EP18

2:08

Web漏洞扫描

2:25

Web漏洞扫描报告

7:19

这招聘信息还是写得有模有样的。偏红队渗透测试人员要求

11:09

这里的屏幕画面是用Windows Media Player播放的一个视频

11:20

陈默写的这些确实是存在于现实中的真实网络攻击类型。

EP19

7:22

这个界面类似XDR,陈默说得护城河系统,在真实中叫高防CDN/CDN,流量先通过CDN服务器,经过CDN服务器转发到后端服务器。真实业务中还会增加负载均衡等措施。

不过应对DDoS攻击一直是业界难题,目前除了流量清洗和大带宽抗之外,并没有特别好的解决方案。

7:32

9:50

专业名词:溯源 找出攻击源头

木马:特洛伊木马简称木马,在计算机领域中指的是一种后门程序,是黑客用来盗取其他用户的个人消息,甚至是远程控制对方的电子设备而加密制作,然后通过传播或者骗取目标执行该程序,以达到盗取密码等各种数据资料等目的。

10:24

VMware Workstation里面的连接到 vCenter 服务器

27:07

这是一个无线网卡

27:11

这是一个fake ui

27:54

Win PE工具

28:07

使用Win PE 里面的工具修改Windows的用户密码

EP21

16:50

使用sqlmap 进行SQL注入测试(这一段使用SQLmap的过程还是相当专业的)

16:57

安全狗:一种网站防护软件,或者叫WAF(Web应用防火墙)

17:00

编码绕过:常用绕过Web安全防护手段之一。

19:22

这里应该是一个 nc反向连接,拿到了一个反弹shell。(反向shell(Reverse shell)是一种往远程机器发送shell命令的技术,当远程机器处在防火墙等其它东西后面时,这种技术会变得非常有用。反向shell的工作方式是远程计算机将自己的shell发送给特定的用户。反向shell经常会被黑客用来做一些不法行为,例如入侵了一台服务器后,他们会设置一个反向shell,将来他们就能通过这个shell轻松的访问这台远程计算机。)

EP24

12:24

Kali Linux :Kali Linux 是基于Debian的Linux发行版,设计用于数字取证和渗透测试。

EP25

27:20

EP28

黑产:网络黑色产业链,简称网络黑产,是指利用互联网技术实施网络攻击、窃取信息、勒索诈骗、盗窃钱财、推广黄赌毒等网络违法行为,以及为这些行为提供工具、资源、平台等准备和非法获利变现的渠道与环节。

EP29

勒索病毒:勒索软件(勒索病毒)是一种恶意软件(木马或其他类型的病毒),它能锁定用户设备或加密用户文件,然后通知用户必须支付赎金才能拿回自己的数据。

19:53

WannaCry勒索病毒:

WannaCry是一种利用NSA的“永恒之蓝”漏洞利用程序透过互联网对全球运行Microsoft Windows操作系统的计算机进行攻击的加密型勒索软件兼蠕虫病毒。该病毒利用AES-128和RSA算法恶意加密用户文件以勒索比特币。2017年5月,此病毒大规模感染包括西班牙电信在内的许多西班牙公司、英国国民保健署、联邦快递和德国铁路股份公司。据报道,至少有99个国家的其他目标在同一时间遭到WanaCrypt0r 2.0的攻击(截至2018年,已有大约150个国家遭到攻击)

20:13

这应该是一个jpeg的文件。

25:19

metasploit

网络靶场(Cyber Range)是一种基于虚拟化技术,对真实网络空间中的网络架构、系统设备、业务流程的运行状态及运行环境进行模拟和复现的技术或产品,以更有效地实现与网络安全相关的学习、研究、检验、竞赛、演习等行为,从而提高人员及机构的网络安全对抗水平。网络靶场包含了在线网络攻防学习环境、网络安全赛事平台、网络安全技术测评研究平台,城市级甚至国家级的网络攻防演练平台等,都可以归属于网络靶场的概念。

30:57

这里使用metasploit里面的反弹shell模块追踪电话,有点扯了。

EP30

7:16

周游遭钓鱼攻击(针对网安从业人员的钓鱼攻击在现实中也很常见,APT组织就常用这种方式钓鱼专业人员)

17:53

秦淮在用手敲摩尔斯电码传递信息。摩尔斯电码是一种时通时断的信号代码,通过不同的排列顺序来表达不同的英文字母、数字和标点符号。是由美国发明家萨缪尔·摩尔斯及其助手艾尔菲德·维尔在1836年发明。

完结,期待第二季。